Современный мир, где беспроводная связь стала неотъемлемой частью нашей повседневной жизни, требует принятия эффективных мер для защиты наших личных данных и локальных сетей. Вероятно, вы уже слышали о Kali Linux - мощном инструменте, предназначенном для тестирования безопасности. Однако, насколько вы знакомы с методиками взлома Wi-Fi сетей и противодействием таким угрозам?

Сегодня мы хотим представить вам wifiphisher - инновационный инструмент, разработанный для эффективной атаки на беспроводные сети. В этой статье мы предлагаем вам подробное руководство по установке wifiphisher, одного из наиболее эффективных методов взлома Wi-Fi, предназначенного для обнаружения и исправления уязвимостей вашей собственной сети.

Теперь вы можете задаться вопросом, зачем нужно устанавливать wifiphisher в Kali Linux? Ответ прост - чтобы иметь полный контроль над вашей собственной сетью и защитить себя от потенциальных атак. Установив wifiphisher в Kali Linux, вы получаете мощный инструмент, который позволяет вам осуществлять высокотехнологичные атаки, моделирующие реальные сценарии взлома Wi-Fi сетей. Это позволяет вам эффективно выявить уязвимости вашей собственной сети и предпринять необходимые меры для повышения ее безопасности.

Описание программы wifiphisher

Программа wifiphisher представляет собой мощный инструмент, который используется для проведения атак на беспроводные сети с целью получения несанкционированного доступа. С помощью этой программы можно создавать поддельные точки доступа, которые могут обмануть пользователей и перехватить их пароли и другую конфиденциальную информацию.

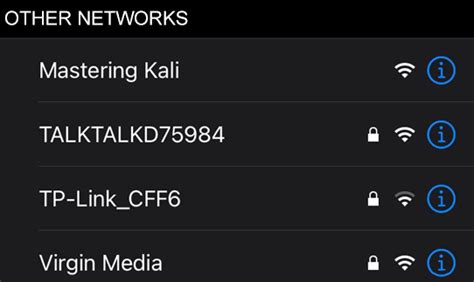

Принцип работы wifiphisher основывается на технике подмены подключения к Wi-Fi сети. Как правило, пользователи не задумываются о безопасности сети и беззаботно подключаются к доступными точками доступа. Программа wifiphisher использовает эту безграмотность и настраивает поддельные точки доступа с таким же именем и параметрами, какими обычно называет свои сети устройство, к которому жертва предыдущего соединения.

Однако, в отличие от обычной подмены точки доступа, wifiphisher имеет ряд преимуществ. Во-первых, программа автоматически выбирает оптимальный канал для создания ложной сети, чтобы минимизировать подозрительность. Во-вторых, она поддерживает различные методы аутентификации, создавая поддельные страницы входа, чтобы пользователям было сложнее заметить подвох. В-третьих, wifiphisher имеет множество настроек для персонализации атаки и повышения ее эффективности.

| 1 | Создание поддельной точки доступа с таким же именем, как и у реальной сети |

| 2 | Автоматический выбор оптимального канала для обмана пользователей |

| 3 | Поддержка различных методов аутентификации для маскировки атаки |

| 4 | Персонализация атаки для повышения эффективности |

Преимущества использования инструмента wifiphisher

Инструмент wifiphisher предоставляет значительные возможности и преимущества в области безопасности Wi-Fi сетей, позволяя эффективно проводить атаки на злоумышленников и защищать сеть от возможных угроз.

- Автоматизация процесса: wifiphisher позволяет автоматически выполнять широкий спектр атак, упрощая процесс для пользователей и позволяя им сосредоточиться на других задачах безопасности.

- Социальная инженерия: инструмент использует методы социальной инженерии для манипулирования и обмана злоумышленников, заставляя их раскрывать свои учетные данные и другую ценную информацию.

- Расширенные возможности фишинга: wifiphisher предлагает различные методы фишинга, включая атаки на веб-страницах, подделку авторизационных страниц и другие, что делает его еще более эффективным инструментом для обнаружения и предотвращения атак.

- Отслеживание активности: инструмент предоставляет возможность отслеживать активность злоумышленников и получать информацию о их действиях в режиме реального времени, что помогает улучшить защиту сети и принимать оперативные меры.

- Совместимость с различными устройствами: wifiphisher может быть использован на различных устройствах, поддерживающих Kali Linux, что делает его удобным и гибким для различных сценариев использования.

Использование инструмента wifiphisher предоставляет возможность значительно повысить безопасность Wi-Fi сетей и обеспечить защиту от социальной инженерии и других атак. Благодаря автоматизации, разнообразию методов атак и возможности отслеживания активности злоумышленников, wifiphisher становится незаменимым инструментом для сетевых специалистов и безопасников, желающих обеспечить безопасность своих Wi-Fi сетей.

Особенности функционала wifiphisher по отношению к другим инструментам

Wifiphisher представляет собой инструмент с уникальными возможностями, отличающимся от всех других утилит, разработанных для анализа и атак на беспроводные сети. Этот инструмент позволяет использовать различные методы фишинга для получения доступа к удаленным сетям Wi-Fi и перехвата трафика пользователей. В отличие от обычных методов взлома Wi-Fi, которые обычно требуют наличия ранее известного пароля, wifiphisher использует социальную инженерию, чтобы обмануть пользователей и получить доступ к их сетям.

Одной из главных особенностей wifiphisher является его способность создавать точки доступа, имитирующие реальные сети Wi-Fi. Эта функция позволяет злоумышленникам создавать поддельные точки доступа, которые будут выглядеть как официальные сети провайдеров интернета или устройств. Когда пользователь подключается к такой поддельной сети, wifiphisher использует различные сценарии фишинга для обмана и выведения его пароля.

Кроме того, у wifiphisher есть встроенные инструменты для перехвата трафика пользователей, подключенных к злоумышленнической сети. Таким образом, злоумышленники могут не только получить доступ к паролям, но и прослушивать и анализировать весь трафик, передаваемый через фальшивую точку доступа. Благодаря этим возможностям wifiphisher является мощным инструментом для проведения фишинг-атак на беспроводные сети Wi-Fi.

| Особенности wifiphisher: | Преимущества: |

| Использование социальной инженерии | Получение доступа к сети без знания пароля |

| Создание поддельных точек доступа | Обман пользователей и перехват информации |

| Перехват трафика | Анализирование данных и паролей, передаваемых через сеть |

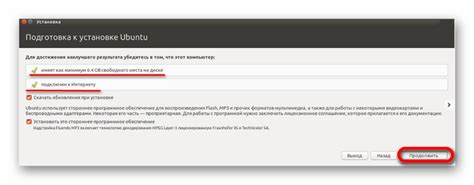

Шаг 1: Подготовка операционной системы

Перед тем как приступить к установке нетрадиционного программного обеспечения, необходимо убедиться, что ваша операционная система готова для этого процесса. В данном разделе мы рассмотрим подготовку вашей системы к установке Kali Linux.

Проверьте системные требования:

Во время установки Kali Linux необходимо убедиться, что ваш компьютер соответствует минимальным системным требованиям. Проверьте, достаточно ли у вас оперативной памяти и свободного места на жестком диске, и может ли ваш процессор обеспечить запуск операционной системы без проблем.

Создайте резервную копию данных:

Прежде чем начать установку, рекомендуется создать резервную копию всех ваших важных данных. Это может помочь в случае непредвиденных сбоев во время установки или потери данных. Запишите ваши файлы на внешний носитель или воспользуйтесь облачным хранилищем для создания резервной копии.

Обновите вашу операционную систему:

Перед установкой Kali Linux рекомендуется обновить все имеющиеся в вашей системе пакеты и программы. Это поможет избежать уязвимостей и обеспечит более стабильное функционирование новой операционной системы.

Проверьте подключение к интернету:

Устанавливая Kali Linux, важно иметь стабильное подключение к интернету. Убедитесь, что ваш компьютер подключен к сети, чтобы загрузка не вызвала сложностей.

Шаг 2: Подготовка к установке необходимых компонентов

Для начала установки необходимых зависимостей рекомендуется проверить актуальность используемой операционной системы. Обновление системы поможет избежать конфликтов и ошибок при установке. Кроме того, важно убедиться, что система имеет все необходимые пакеты и библиотеки для работы с приложением.

Во время подготовки к установке мы также рекомендуем ознакомиться с требованиями к аппаратному и программному обеспечению. Это позволит определить, соответствует ли ваша система требованиям приложения и узнать о возможных ограничениях.

Помните, что успешная установка и настройка необходимых зависимостей существенно влияет на работу программы в дальнейшем. Более тщательная подготовка обеспечит надежность и эффективность работы приложения.

Шаг 3: Получение и установка программного обеспечения для перехвата Wi-Fi сети

В этом разделе мы подробно рассмотрим процесс загрузки и установки необходимого программного обеспечения для перехвата Wi-Fi сети. Здесь мы сфокусируемся на том, как получить и установить инструменты, которые позволят нам эффективно захватывать трафик внутри Wi-Fi сети без необходимости использования конкретных терминов или названий программных продуктов.

Шаг 3 включает в себя следующие действия:

- Поиск и загрузка менеджера пакетов, который позволит нам устанавливать необходимое программное обеспечение;

- Установка пакетного менеджера на нашу систему;

- Настройка репозиториев для доступа к необходимым пакетам;

- Поиск, загрузка и установка утилиты для перехвата Wi-Fi сети.

Продолжайте чтение, чтобы узнать, как выполнить эти действия последовательно и успешно.

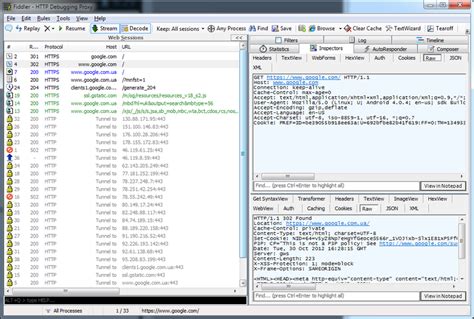

Шаг 4: Подготовка и запуск программы для перехвата Wi-Fi

Этот раздел посвящен необходимой настройке и успешному запуску программы, предназначенной для перехвата данных в Wi-Fi сетях. Перед началом работы важно убедиться, что все требуемые компоненты установлены и правильно сконфигурированы.

В первую очередь, подготовьте свою операционную систему, путем установки всех необходимых библиотек и зависимостей. Обновите доступные пакеты и установите их с помощью менеджера пакетов на вашем дистрибутиве. Убедитесь, что все требуемые зависимости удовлетворены.

Далее, перейдите к настройке программы с использованием различных вариантов конфигурации и настроек. Рекомендуется ознакомиться с документацией программы, чтобы правильно понять доступные опции и параметры. Не забудьте проверить и, при необходимости, настроить сетевые интерфейсы для перехвата трафика Wi-Fi.

Когда все настройки осуществлены, можно приступать к запуску программы. Убедитесь, что вы имеете необходимые привилегии и разрешения для запуска программы. Запустите программу и следуйте указаниям по настройке и интерактивным диалогам, если таковые имеются. При необходимости ввода паролей или другой информации, будьте внимательны и правильно взаимодействуйте с программой.

После успешного запуска программы, она будет готова к перехвату данных в Wi-Fi сети. Обратите внимание на отображаемую информацию и внешний вид интерфейса программы, чтобы убедиться в корректности работы и активности программы.

Шаг 5: Атака на радиоволновую связь с использованием wifiphisher

В этом разделе мы рассмотрим процесс атаки на беспроводные сети при помощи инструмента wifiphisher в среде Kali Linux.

На этом этапе вы будете применять инструмент wifiphisher для проведения атаки на беспроводные сети. Этот инструмент может использоваться для перехвата и манипуляции сетевым трафиком путем подделки точек доступа Wi-Fi.

В процессе атаки wifiphisher создает поддельную точку доступа, которая имитирует оригинальную сеть. Когда пользователи подключаются к этой поддельной точке доступа, инструмент собирает информацию о них и может вмешиваться в передачу данных.

Атаки на беспроводные сети при помощи wifiphisher могут быть использованы для различных целей, включая перехват паролей, украденных данных и выполнение фишинговых атак. Умение осуществлять такие атаки может быть полезным для идентификации уязвимостей в сетевой инфраструктуре и защите от них.

Примечание: Помните, что использование wifiphisher с целью несанкционированного доступа к чужим сетям является незаконным и может повлечь за собой юридическую ответственность. Данное руководство предоставляется только в информационных целях, и автор не несет ответственности за неправомерное использование данной информации.

Предосторожности и советы по применению инструмента wifiphisher

В данном разделе представлены рекомендации, предосторожности и полезные советы по использованию инструмента wifiphisher. Они помогут вам эффективно и безопасно использовать этот инструмент для достижения ваших целей.

Первоначально, перед тем как использовать wifiphisher, важно убедиться, что вы действуете в соответствии с законодательством вашей страны или местности в отношении безопасности сетей. Всегда помните, что несанкционированный доступ к чужим сетям является незаконным и может повлечь за собой серьезные правовые последствия.

Кроме того, перед использованием wifiphisher рекомендуется предварительно оценить потенциальные риски и возможные последствия. Представьте себе ситуацию, где ваше использование wifiphisher может повлечь за собой отрицательные последствия, как для вас лично, так и для других лиц. Будьте особенно осторожны и ответственны при подборе целей и использовании данного инструмента.

Для обеспечения максимальной безопасности и избежания проблем, рекомендуется использовать wifiphisher только в рамках законных и этических целей. Избегайте использования данного инструмента для вредоносных или незаконных целей, таких как несанкционированный доступ к чужим сетям, кража личной информации или распространение вредоносного программного обеспечения.

| Советы по использованию wifiphisher |

|---|

| 1. Всегда получайте разрешение перед тестированием на реальных сетях, используйте wifiphisher только для целей, оговоренных в рамках закона и этики. |

| 2. Не злоупотребляйте данным инструментом, не создавайте потенциально опасных ситуаций для других людей или организаций. |

| 3. Помните, что ваша безопасность и безопасность других пользователей должна быть вашим приоритетом. Не провоцируйте конфликтов и не нарушайте чьи-либо права и приватность. |

| 4. Всегда будьте готовыми к возможным правовым последствиям и обратитесь к компетентным специалистам или юристам, если у вас возникнут вопросы или проблемы. |

| 5. Обновляйте wifiphisher и свои навыки регулярно, чтобы быть в курсе последних тенденций и уязвимостей в области безопасности Wi-Fi, а также принимать соответствующие меры для защиты своей сети. |

Следуя этим предосторожностям и советам, вы сможете использовать wifiphisher безопасно и эффективно в соответствии с законодательными требованиями и этическими нормами, достигая ваших целей в области безопасности сетей Wi-Fi.

Вопрос-ответ