В современном мире безопасность информации – вопрос первостепенной важности. Постоянное развитие технологий и возрастающая уязвимость сетей создают необходимость в постоянном улучшении методов защиты данных. Особенно актуальным становится обеспечение безопасности в беспроводных сетях, где риск несанкционированного доступа увеличивается в связи с открытостью и доступностью.

В данной статье мы рассмотрим один из самых надежных и широко используемых протоколов защиты в беспроводных сетях – WPA2 Enterprise. Этот протокол обеспечивает высокую степень безопасности путем использования сильного шифрования и аутентификации пользователей. Принцип работы WPA2 Enterprise позволяет эффективно защитить информацию в сети от несанкционированного доступа и предотвратить возможные угрозы.

Важно отметить, что WPA2 Enterprise отличается от более простого варианта WPA2 Personal. Если последний используется в домашних условиях и опирается на предустановленный пароль, то WPA2 Enterprise использует более сложный механизм аутентификации путем подключения к серверу RADIUS. Следовательно, протокол обеспечивает более высокий уровень безопасности, но требует некоторых дополнительных настроек и наличия сервера RADIUS.

Идентификация пользователей в WPA2 Enterprise

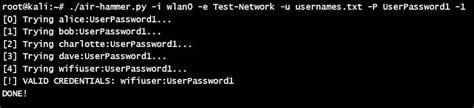

Раздел "Идентификация пользователей в WPA2 Enterprise" знакомит читателей с процессом определения и проверки личности пользователей при подключении к сети Wi-Fi, защищенной протоколом WPA2 Enterprise. В данной системе пользователи проходят процедуру идентификации с использованием уникальных учетных данных, что обеспечивает безопасность и контроль доступа к сети.

Раздел начинается с описания роли идентификации в WPA2 Enterprise и необходимости обеспечить аутентификацию каждого пользователя перед предоставлением доступа к сети. Затем рассматриваются различные методы идентификации, которые могут использоваться в WPA2 Enterprise.

- Первый метод - использование учетных данных пользователя, таких как имя пользователя и пароль. Эти данные вводятся пользователем во время подключения к сети, после чего они проверяются на соответствие учетным записям в базе данных.

- Второй метод - использование сертификатов или ключей, которые предоставляются каждому пользователю. Эти сертификаты и ключи обычно сохраняются на устройствах пользователей и автоматически предоставляются при подключении к сети.

- Третий метод - использование технологии, основанной на биометрии. Такой подход позволяет идентифицировать пользователя на основе его физических характеристик, таких как отпечаток пальца или распознавание лица.

Каждый метод идентификации имеет свои преимущества и возможные недостатки, поэтому выбор метода зависит от требований безопасности и доступности средств и ресурсов.

Протоколы аутентификации в безопасной системе подключения Wi-Fi

Для обеспечения безопасности при подключении к сети Wi-Fi широко используется принцип WPA2 Enterprise, основанный на сложных протоколах аутентификации. Эти протоколы играют ключевую роль в процессе проверки подлинности устройств и пользователей, гарантируя, что только правильно аутентифицированные пользователи получат доступ к сети.

Каждый протокол аутентификации выполняет определенные функции и обеспечивает определенный уровень безопасности. Например, протокол EAP-TLS использует сертификаты для проверки подлинности, в то время как протокол EAP-TTLS позволяет использовать пароли или другие методы аутентификации. Помимо этого, протоколы могут предоставлять дополнительные возможности, такие как шифрование данных и защиту от атак подбора паролей.

Для обеспечения максимальной безопасности рекомендуется использовать комбинацию различных протоколов аутентификации. Например, можно использовать протокол EAP-TLS для проверки подлинности клиента, а затем протокол PEAP для защиты передачи данных. Такой подход позволяет достичь высокого уровня безопасности и обеспечить защиту от различных видов атак.

Однако, важно отметить, что протоколы аутентификации могут иметь свои ограничения и требования к конфигурации. Поэтому перед выбором конкретного протокола необходимо учитывать особенности сети и потребности пользователей.

Роли и привилегии пользователей в безопасной беспроводной сети

В WPA2 Enterprise каждый пользователь имеет определенную роль и связанные с нею привилегии, которые обеспечивают безопасность и контроль доступа в сети. Различные роли пользователей в системе позволяют определить уровень доступа и возможности каждого пользователя, а также ограничить доступ к определенным ресурсам.

Администратор сети является главным участником системы и обладает полным контролем над настройками и безопасностью сети. Он имеет возможность создавать учетные записи пользователей, назначать им роли и управлять привилегиями. Администратор отвечает за обновление пользовательской информации и настройки эксплуатационных режимов.

Как высокопривилегированный пользователь, супервизор может управлять конкретными аспектами сети и ресурсами, а также создавать и удалять новые учетные записи. Однако, супервизоры не имеют полного контроля над системой и его действия подлежат некоторым ограничениям, установленным администратором.

Пользователи могут иметь различные уровни доступа и предоставленные привилегии, определенные администратором. Например, некоторые пользователи могут иметь доступ только к определенным ресурсам или функциям, тогда как другим могут быть предоставлены расширенные привилегии, позволяющие им выполнять более разнообразные действия.

При правильной настройке ролей и привилегий пользователей в сети WPA2 Enterprise обеспечивается гибкая система безопасности, где каждый пользователь имеет определенные права и возможности, соответствующие его роли и передоверенным задачам.

Установка и настройка сервера RADIUS

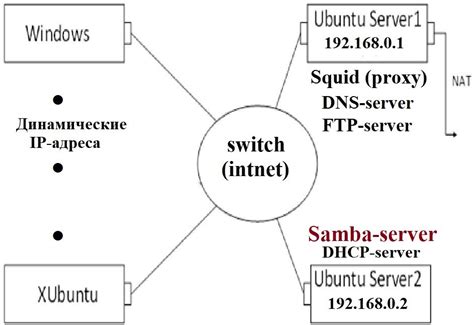

Перед началом установки и настройки сервера RADIUS необходимо подготовить необходимые компоненты, такие как операционная система, база данных, а также учетные записи пользователей, которые будут использоваться для аутентификации.

Шаги установки и настройки сервера RADIUS могут незначительно отличаться в зависимости от выбранного программного обеспечения. В основном процедура включает в себя установку сервера, настройку соединения с базой данных, создание конфигурационных файлов и настройку параметров безопасности.

- Выберите подходящий сервер RADIUS в зависимости от операционной системы и требований вашей сети.

- Установите выбранный сервер, следуя инструкциям по его установке.

- Настройте соединение с базой данных, указав необходимые параметры, такие как имя пользователя, пароль и адрес сервера баз данных.

- Создайте необходимые конфигурационные файлы, указав параметры аутентификации, авторизации и управления доступом для пользователей.

- Настройте параметры безопасности, такие как шифрование данных, проверка сертификатов и ограничение доступа к серверу.

- Проверьте работоспособность сервера RADIUS, протестировав его с помощью симуляции аутентификации и авторизации.

После завершения установки и настройки сервера RADIUS необходимо провести дополнительную проверку правильности его работы и корректного взаимодействия с другими компонентами сети. Рекомендуется также регулярно обновлять и администрировать сервер, чтобы обеспечить его надежность и безопасность.

Выбор подходящего программного решения

При реализации протокола WPA2 Enterprise необходимо выбрать оптимальное программное обеспечение, которое обеспечит безопасность и эффективность системы. Учитывая особенности и требования данного протокола, необходимо производить осмотр доступных вариантов и находить наиболее подходящее решение.

Важными аспектами выбора программного обеспечения являются:

- Совместимость – возможность программного решения работать с оборудованием, используемым в сети.

- Безопасность – гарантия защиты данных и аутентификации пользователей через эффективные методы шифрования.

- Удобство использования – наличие интуитивного интерфейса и простота настройки, которые помогут оперативно внедрить систему и облегчить ее управление.

- Масштабируемость – способность программного решения работать без существенных ухудшений производительности при увеличении количества подключенных устройств.

- Техническая поддержка – наличие предоставленной команды технической поддержки для оперативного решения проблем и вопросов пользователей.

Тщательный выбор подходящего программного обеспечения с учетом данных аспектов поможет создать стабильную и безопасную сеть, работающую на протоколе WPA2 Enterprise.

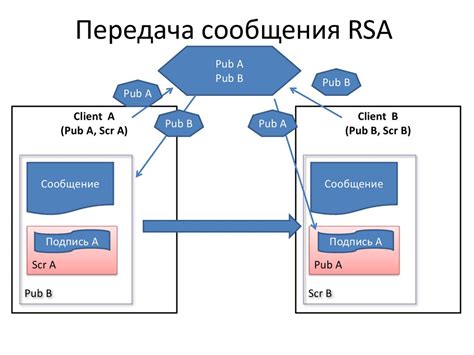

Настройка сервера RADIUS в операционной системе

Основная цель данной настройки заключается в обеспечении аутентификации и авторизации пользователей, которые пытаются получить доступ к сети. Сервер RADIUS выполняет роль посредника между клиентскими устройствами и центральным сервером аутентификации, обеспечивая передачу данных в зашифрованном виде и проверку подлинности пользователей.

На первом этапе необходимо установить сервер RADIUS на операционную систему. Для этого следует загрузить и запустить последнюю версию программного обеспечения, соответствующую вашей операционной системе. После успешной установки можно приступить к настройке.

Далее необходимо определить параметры подключения к центральному серверу аутентификации. Эти параметры могут включать в себя IP-адрес сервера, порт для передачи данных, протоколы безопасности и другие сопутствующие настройки. Подключение к центральному серверу обеспечивает сервер RADIUS возможность передачи запросов на аутентификацию и авторизацию пользователей.

Затем необходимо настроить параметры безопасности, такие как алгоритмы шифрования и ключи, которые будут использоваться при передаче данных между клиентскими устройствами и сервером RADIUS. Кроме того, можно определить правила и ограничения доступа для различных групп пользователей, что обеспечит более гибкую и удобную управляемость сетью.

После завершения настройки сервера RADIUS необходимо провести тестирование, чтобы убедиться в его работоспособности и правильной настройке. Запустите клиентское устройство и попробуйте подключиться к сети, используя учетные данные пользователей. Если аутентификация и авторизация проходят успешно, то сервер RADIUS настроен корректно и готов к использованию.

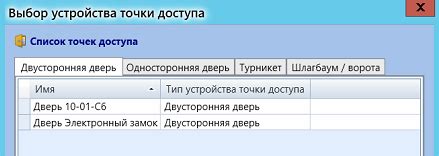

Настройка точек доступа для работы с защитой WPA2 Enterprise

Этот раздел статьи посвящен настройке точек доступа для обеспечения защиты Wi-Fi сети на базе протокола WPA2 Enterprise. Здесь вы найдете подробные инструкции и рекомендации по настройке точек доступа с использованием надежного метода аутентификации, который обеспечивает высокую безопасность передачи данных.

Важным шагом при настройке точек доступа является выбор подходящего метода аутентификации, который будет использоваться для проверки подлинности пользователей, желающих подключиться к Wi-Fi сети. В статье рассмотрены различные методы аутентификации, включая использование сертификатов, идентификаторов пользователя (логина) и паролей, а также применение системы RADIUS для централизованного управления учетными записями.

Далее в статье описывается процесс настройки точек доступа, включая установку параметров безопасности и выбор подходящего шифрования данных. Также обсуждаются возможности интеграции Wi-Fi сети с основной сетевой инфраструктурой, а также настройка ключей и сертификатов для обеспечения безопасности.

Завершающим шагом в настройке точек доступа является проведение тестового подключения для проверки работоспособности и безопасности настроенной сети. В статье представлены советы и рекомендации по проведению такого тестирования, а также по устранению возможных проблем и нарушений безопасности.

- Выбор метода аутентификации для точек доступа

- Настройка безопасности и шифрования данных

- Интеграция Wi-Fi сети с основной инфраструктурой

- Настройка ключей и сертификатов для обеспечения безопасности

- Проведение тестирования и устранение проблем

Подготовка точек доступа к использованию безопасного принципа WPA2 Enterprise

Переход на использование WPA2 Enterprise может обеспечить высокий уровень безопасности в беспроводной сети вашей организации. Однако для успешной реализации этого принципа необходима правильная подготовка точек доступа.

Первым шагом является выбор и установка соответствующего оборудования, поддерживающего WPA2 Enterprise. Убедитесь, что точки доступа имеют поддержку данного протокола, а также обеспечивают надежное шифрование данных.

Далее необходимо настроить точки доступа, чтобы они могли работать в режиме WPA2 Enterprise. Это включает в себя выбор метода аутентификации, настройку EAP (Extensible Authentication Protocol) и установку необходимых сертификатов и ключей.

Важной частью подготовки точек доступа является настройка RADIUS-сервера, который будет выполнять авторизацию пользователей. Убедитесь, что сервер правильно настроен для работы с WPA2 Enterprise и поддерживает выбранный метод аутентификации.

После настройки всех компонентов необходимо провести тестирование точек доступа и RADIUS-сервера, чтобы убедиться в правильности их работы. Проверьте возможность подключения к беспроводной сети с использованием учетных данных разных пользователей и убедитесь, что доступ осуществляется только после успешной аутентификации.

Итак, подготовка точек доступа к использованию WPA2 Enterprise - важный и сложный процесс, требующий внимательности и настройки различных компонентов. Профессиональное выполнение этого шага обеспечит эффективную и безопасную работу беспроводной сети вашей организации.

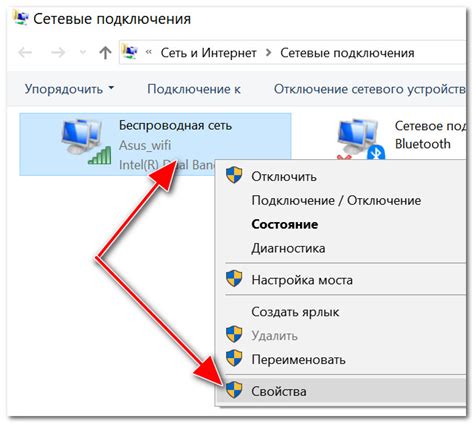

Конфигурация точек доступа для взаимодействия с сервером RADIUS

В данном разделе рассматривается процесс настройки точек доступа для обеспечения работы с сервером RADIUS. Это важный шаг в создании безопасной и надежной сети, обеспечивающей аутентификацию пользователей и защищенную передачу данных.

Для успешной конфигурации точек доступа необходимо в первую очередь установить соответствующее программное обеспечение, обеспечивающее работу с протоколом WPA2 Enterprise. Затем следует произвести соответствующие настройки точек доступа, установив необходимые параметры для подключения к серверу RADIUS.

Важным шагом конфигурации является указание адреса сервера RADIUS, с которым будет происходить взаимодействие. Также необходимо указать порт, на котором сервер RADIUS ожидает подключения, и задать метод аутентификации, который будет использоваться при обмене данными между точкой доступа и сервером.

Дополнительно, для обеспечения безопасности сети, можно указать параметры шифрования, которые будут использоваться при передаче данных. Для этого следует настроить точку доступа на использование протокола WPA2 с EAP-TLS или другими поддерживаемыми методами шифрования.

После проведения всех необходимых настроек и сохранения изменений, точка доступа будет готова к работе с сервером RADIUS. При подключении пользователей к этой точке доступа, произойдет аутентификация на сервере, что обеспечит только авторизованным пользователям доступ к сети и защиту данных от несанкционированного доступа.

Управление пользователями и безопасность в WPA2 Enterprise

Один из важных аспектов работы в сетях WPA2 Enterprise заключается в эффективном управлении пользователями и обеспечении их безопасности. В данном разделе мы рассмотрим различные механизмы и методы, которые используются для контроля доступа пользователей к сети и обеспечения ее защиты от угроз.

В основе управления пользователями в WPA2 Enterprise лежит использование централизованной системы аутентификации. Эта система позволяет проверять идентификацию каждого пользователя перед предоставлением доступа к сети. Такой подход обеспечивает высокий уровень безопасности, так как исключает возможность несанкционированного доступа к сети для неавторизованных лиц.

Для реализации централизованной системы аутентификации в сетях WPA2 Enterprise используются различные протоколы, такие как RADIUS (Remote Authentication Dial-In User Service) и 802.1X. Протокол RADIUS осуществляет проверку учетных данных пользователей и передает информацию о результате проверки на точку доступа. Протокол 802.1X, в свою очередь, обеспечивает авторизацию и передачу данных между точкой доступа и аутентификационным сервером.

| Механизм управления пользователями | Описание |

|---|---|

| AAA-серверы | Сетевые устройства, ответственные за аутентификацию, авторизацию и учет (Authentication, Authorization and Accounting) пользователей. Они служат посредниками между точкой доступа и централизованной системой управления пользователями. |

| Профили пользователей | Набор параметров и настроек, определяющих доступ пользователей к сети. Профили могут включать в себя информацию о сроках действия учетных данных, правах доступа и других параметрах. |

| Групповая политика | Метод, позволяющий определить общие правила и настройки для группы пользователей. Групповая политика позволяет упростить управление пользователями и применять общие настройки для всех членов группы. |

| Журналирование событий | Функция, позволяющая записывать и анализировать события, связанные с аутентификацией и авторизацией пользователей. Журналы событий могут быть использованы для выявления несанкционированных доступов и других нарушений безопасности. |

Правильная настройка и использование механизмов управления пользователями в WPA2 Enterprise являются основой для обеспечения безопасности сети и защиты от угроз. Надлежащая аутентификация, авторизация и контроль доступа позволяют предотвратить несанкционированный доступ и повысить общую безопасность сети.

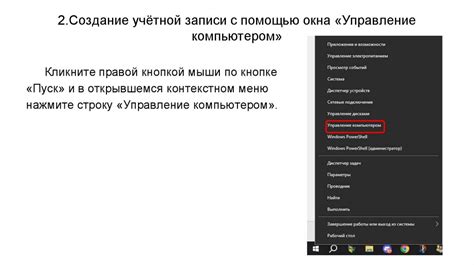

Создание и управление учетными записями пользователей

- Определение ролей: Для начала необходимо определить различные роли пользователей в системе. Каждая роль может иметь различные привилегии и доступы. Например, администраторы имеют полный доступ к настройкам и управлению учетными записями, тогда как обычные пользователи могут только подключаться к сети.

- Создание учетных записей: Для каждой роли необходимо создать соответствующие учетные записи пользователей. При создании учетных записей необходимо установить уникальные логины и пароли для каждого пользователя.

- Управление доступом: Важной частью работы с учетными записями является управление доступом. Администратор должен иметь возможность устанавливать и изменять доступ пользователей в зависимости от их ролей и требований безопасности.

- Следить за безопасностью: Регулярный мониторинг безопасности учетных записей является неотъемлемой частью управления учетными записями. Необходимо контролировать активность пользователей, а также обновлять пароли и ограничивать доступ при необходимости.

- Администрирование: Администратор должен иметь возможность легко администрировать учетные записи пользователей. Это может включать в себя добавление новых пользователей, удаление учетных записей, сброс паролей и обновление информации о пользователях.

Эффективное создание и управление учетными записями пользователей является важным аспектом в обеспечении безопасности системы WPA2 Enterprise. Надежные и уникальные учетные записи позволяют контролировать доступ и обеспечивают защиту от несанкционированного доступа к сети.

Реализация дополнительных механизмов безопасности в WPA2 Enterprise

Для обеспечения высокого уровня защиты данные механизмы предоставляются как дополнительные опции, которые можно настраивать и использовать с учетом специфических требований организации или сети. Они направлены на усиление безопасности передачи данных, обеспечение конфиденциальности и защиту от возможных атак.

Один из дополнительных механизмов безопасности, которые можно реализовать в WPA2 Enterprise, - это использование сертификатов и PKI (Public Key Infrastructure). Это позволяет создать систему проверки подлинности пользователей и устройств в сети, используя шифрование и цифровые подписи.

Еще одной возможностью, предоставляемой дополнительными механизмами безопасности, является средство идентификации клиентов. Оно позволяет интегрировать существующую систему учетных записей организации с протоколом WPA2 Enterprise и использовать ее для аутентификации пользователей. Это повышает эффективность и удобство использования сети.

Таким образом, реализация дополнительных механизмов безопасности в протоколе WPA2 Enterprise предлагает организациям возможность улучшить защиту своих данных и сетей. Выбор конкретных механизмов зависит от потребностей и политики безопасности организации, позволяя настроить протокол так, чтобы он наилучшим образом соответствовал их требованиям.

Вопрос-ответ

Как работает принцип WPA2 Enterprise?

Принцип работы WPA2 Enterprise основан на использовании 802.1X протокола для аутентификации клиентов в беспроводной сети. Когда клиент подключается к точке доступа, он отправляет запрос на аутентификацию и передает свои учетные данные на сервер аутентификации. Сервер проверяет эти данные и принимает решение о разрешении доступа клиента в сеть.

Какие преимущества имеет WPA2 Enterprise перед другими методами безопасности?

WPA2 Enterprise обеспечивает более высокий уровень безопасности по сравнению с WPA2 Personal или WEP. Он использует индивидуальные идентификаторы пользователей и аутентификацию на основе учетных записей, что делает его намного сложнее для взлома. Кроме того, WPA2 Enterprise позволяет гибко управлять правами доступа пользователей, что полезно для предоставления различных уровней доступа внутри организации.