В современном информационном обществе, испытывающем высокий спрос на передачу и обработку данных, защита личной информации становится вопросом первостепенной важности. Ведь при передаче конфиденциальных данных существуют реальные риски, связанные с несанкционированным доступом, кражей или злоупотреблением информацией.

В то время как взаимодействие с цифровым миром предоставляет человеку неограниченные возможности в области коммуникации, доступа к информации и проведения сделок, подвижные параметры этого мира могут набрасывать тень на нашу безопасность. Множество технологий и сервисов, от которых мы зависим, имеют потенциал обернуться в серьезную угрозу, если мы не примем необходимые меры предосторожности.

Сегодня все больше и больше людей становятся жертвами киберпреступности и утечки данных. Однако, страх перед такими событиями не должен сдерживать нас от активного использования цифровых возможностей. Вместо этого, мы должны стремиться к повышению осведомленности о рисках и эффективным методам защиты нашей персональной информации, чтобы сохранить наши личные данные в безопасности в этом виртуальном лабиринте.

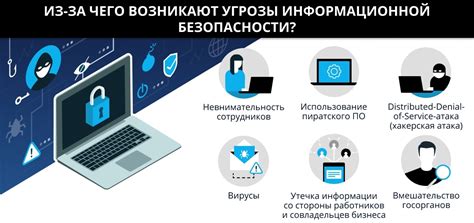

Раздел 1: Возможные угрозы в связи с передачей личных сведений

Тема 1: Раскрытие приватной информации в онлайне

В современном цифровом мире, когда все больше людей исполняют свои повседневные задачи через интернет, возникает необходимость обсудить важность сохранения конфиденциальности личных данных, так как они могут оказаться в опасности из-за утечки в сети Интернет. Это становится особенно актуальным с учетом того, что утечка персональной информации может иметь серьезные последствия для ее владельца.

Тема 2: Преступление с извлечением конфиденциальной информации с устройств хранения

Существует множество способов, с помощью которых злоумышленники имеют возможность получить несанкционированный доступ к личным данным пользователей. К таким методам относятся, к примеру, фишинговые атаки, когда злоумышленники отправляют официально оформленные письма или создают поддельные сайты, с целью обмануть пользователей и получить доступ к их конфиденциальной информации.

В таких случаях, когда злоумышленник успешно получает доступ к устройству хранения данных, включая компьютеры, смартфоны, планшеты или внешние жесткие диски, он может получить доступ к целому ряду личной информации. Кража данных может включать персональные фотографии, документы, письма и другие конфиденциальные файлы, которые злоумышленник может использовать в целях мошенничества, шантажа или других противозаконных действий.

| Следует отметить, что | Важно осознавать | Лучший способ |

| с обновлением | потенциальные угрозы | содействовать безопасности личных данных |

| операционных систем | и эффективные меры | является осведомленность |

| и приложений, | по защите информации | и проактивное отношение к безопасности данных. |

Для защиты персональной информации от воровства с устройств хранения необходимо быть внимательным и осторожным при обращении с конфиденциальными данными. Важно использовать надежные пароли, регулярно обновлять операционные системы и приложения, а также обучать себя и окружающих правилам безопасности конфиденциальной информации. Только таким образом можно обеспечить надежную защиту своих личных данных от возможных нарушителей.

Меры безопасности для обеспечения конфиденциальности информации

В данном разделе будет рассмотрено изучение проблем, связанных с обеспечением безопасности и конфиденциальности информации, и представлены различные методы защиты данных от несанкционированного доступа.

Тема 1: Использование надежных паролей

Использование сложных паролей является первоначальным и эффективным способом защитить вашу информацию от несанкционированного доступа. Надежные пароли состоят из комбинации букв, цифр и специальных символов, они обладают высокой степенью сложности для взлома и значительно повышают безопасность вашего аккаунта.

Важно помнить, что использование одного и того же пароля для различных аккаунтов может быть опасно. Если злоумышленники получат доступ к одному из ваших аккаунтов, они смогут использовать ваш пароль для доступа к другим сервисам и персональной информации. Рекомендуется создавать уникальные пароли для каждого аккаунта.

Для создания надежного пароля следует избегать очевидных комбинаций, таких как "123456" или "password". Лучше использовать произвольные сочетания символов, которые не связаны с вашей личной информацией или легко угадываемыми данными. Кроме того, рекомендуется регулярно менять пароли и не передавать их третьим лицам.

- Используйте минимум 8 символов в пароле.

- Включайте в пароль заглавные и строчные буквы.

- Добавляйте цифры и специальные символы.

- Избегайте использования словарных слов.

- Не используйте персональные данные в пароле, такие как дни рождения или имена.

Создание и использование надежных паролей является основой безопасности в сети. Помните, что забота о безопасности ваших личных данных - это забота о вашей личной безопасности.

Двухэтапная аутентификация: улучшение безопасности вашей информации

В нашем всё более цифровом и связанном мире тема безопасности становится все более актуальной. Когда речь заходит о защите ваших личных данных, важно применять надежные методы, чтобы обезопасить себя от возможных угроз.

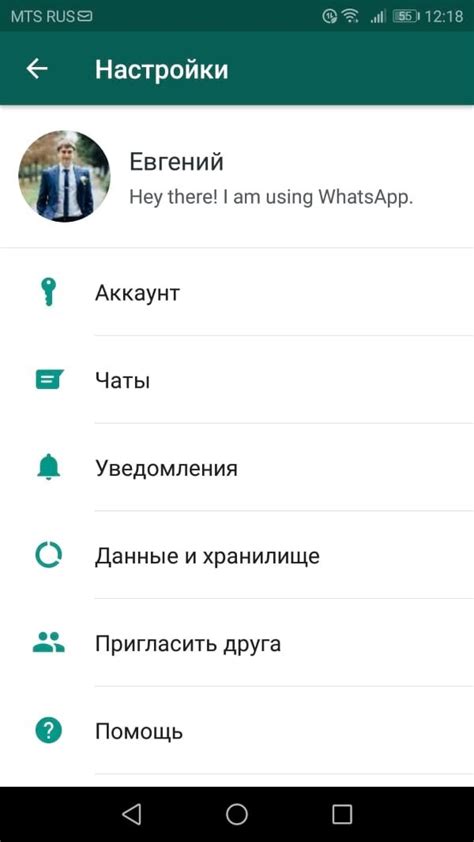

Двухэтапная аутентификация представляет собой один из самых эффективных способов обеспечения безопасности персональной информации. Этот подход к аутентификации помимо стандартного ввода логина и пароля также требует дополнительного подтверждения вашей личности через другой канал, например, мобильное устройство или электронную почту. Таким образом, даже если злоумышленнику удастся узнать ваш пароль, он всё равно не сможет получить доступ к вашей учетной записи без дополнительного подтверждения.

Двухэтапная аутентификация обеспечивает дополнительный уровень защиты путем использования двух разных факторов для подтверждения вашей личности. Это может быть что-то, что вы знаете (например, пароль), что-то, что у вас есть (например, мобильное устройство) или что-то, что вы являетесь (например, отпечаток пальца). Подобный подход повышает безопасность, так как даже если один фактор будет скомпрометирован, злоумышленник все равно не сможет получить доступ к вашим личным данным.

Одним из преимуществ двухэтапной аутентификации является её простота использования. Большинство сервисов и онлайн-платформ предлагают эту функцию как дополнительную опцию без необходимости дополнительных сложных настроек или установки дополнительного программного обеспечения. Для активации двухэтапной аутентификации вам может понадобиться только указать ваш номер телефона или электронный адрес, и сервис будет присылать вам специальный код для подтверждения при каждой попытке входа.

В целом, двухэтапная аутентификация – это эффективный инструмент, помогающий защитить вашу персональную информацию от несанкционированного доступа. При активации этой функции вы повышаете безопасность своих аккаунтов и снижаете риск попадания в руки злоумышленников.

Тема 3: Шифрование конфиденциальной информации

В основе шифрования лежит использование различных математических алгоритмов и ключей, которые обеспечивают конфиденциальность и целостность данных. Преимущество шифрования состоит в том, что даже в случае утечки данных, злоумышленники не смогут их прочитать или использовать для своих целей. Существует несколько основных типов шифрования, каждый из которых обладает своими достоинствами и недостатками. Однако все они стремятся к общей цели - обеспечить безопасность передаваемой информации. |

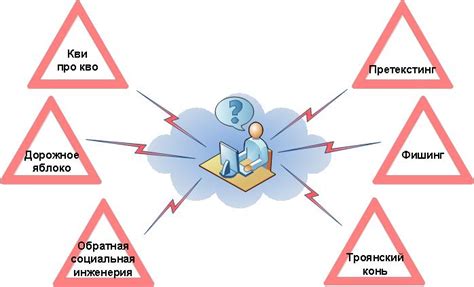

Социальная инженерия и её воздействие на безопасность приватных сведений

В данном разделе мы рассмотрим феномен социальной инженерии и его весьма существенное влияние на безопасность чувствительных данных. Социальная инженерия основана на атаках, направленных не столько на уязвимости компьютерных систем, сколько на межличностные взаимодействия людей. Эти атаки используют психологические приемы и манипуляции для обмана людей и получения доступа к их личным или коммерческим данным.

Суть социальной инженерии заключается в том, чтобы провести исследование и изучение цели и её субъектов, а затем использовать полученную информацию в своих интересах. Такие атаки часто представляют собой форму мошенничества или обмана, где злоумышленники выдают себя за доверенные лица или едва знакомых людей, чтобы убедить пользователей раскрыть конфиденциальные данные или предоставить доступ к защищенным системам.

Процесс социальной инженерии может включать в себя отправку фишинговых электронных писем, убеждение сотрудников компании предоставить пароли или другие приватные данные по телефону или лично, а также использование поддельных логотипов, документов или сайтов для придания легитимности вымогаемой информации. Интеллектуальные мошенники находят трещины в системах безопасности, состоящих из людей, чтобы получить несанкционированный доступ к ценным данным.

Создание обратной связи: социальные инженеры могут устанавливать доверительные отношения с жертвой, чтобы снизить её бдительность и получить доступ к конфиденциальной информации.

Эксплуатация доверия: злоумышленники используют хорошие намерения людей для обмана и убеждения их раскрыть приватные данные или действовать в их интересах.

Социальная манипуляция: атаки социальной инженерии опираются на уязвимости в человеческой психологии, чтобы манипулировать жертвами и заставить их совершать небезопасные действия.

Важно обратить особое внимание на опасности социальной инженерии, так как они представляют серьезную угрозу для безопасности персональных и коммерческих данных. Необходимо развивать бдительность и обучать сотрудников и пользователей тактикам социальной инженерии, чтобы минимизировать риски и защитить себя от потенциальных угроз.

Роль государства в обеспечении защиты личной информации граждан

Современный мир, насыщенный технологиями и цифровыми инновациями, сталкивается с неотъемлемым вопросом защиты личных данных граждан. В такой сложной среде, где технические возможности могут быть злоупотреблены, государство играет важную роль в обеспечении безопасности и конфиденциальности персональной информации.

Государственные органы имеют на себе ответственность за создание и соблюдение законодательства, которое регулирует обработку и передачу личных данных. Такие законы служат основополагающими принципами, гарантирующими права и свободы граждан в контексте их личной информации. Они предусматривают меры, направленные на предотвращение несанкционированного доступа к данным, исключение возможности их утечки и злоупотребления.

- Государство разрабатывает и внедряет технические и организационные меры для защиты персональной информации граждан.

- Оно обеспечивает мониторинг и контроль за соблюдением законодательства по обработке личных данных как государственными, так и частными организациями.

- Государство регулирует передачу личных данных за границу и защищает интересы своих граждан от возможной нежелательной эксплуатации их информации.

Важно понимать, что государство несет ответственность за создание правильных и эффективных механизмов защиты персональных данных граждан. Только благодаря активной роли государства можно обеспечить должный уровень конфиденциальности и безопасности информации, сохранить доверие людей к цифровым технологиям и реализовать наиболее прогрессивные и инновационные системы обработки данных.

Вопрос-ответ

Какие опасности могут возникнуть при передаче персональных данных?

При передаче персональных данных могут возникнуть различные опасности, включая несанкционированный доступ к информации, кражу личных данных, мошенничество, подделку документов и т.д. Все это может привести к серьезным последствиям, включая финансовые потери и нарушение конфиденциальности.

Какие методы защиты данных можно использовать для предотвращения утечки персональных данных?

Для защиты персональных данных можно использовать различные методы. Один из самых эффективных способов - шифрование данных, которое позволяет защитить информацию от несанкционированного доступа. Также можно использовать сильные пароли, многофакторную аутентификацию, обновлять программное обеспечение и приложения, использовать защищенные сети и VPN, а также быть внимательным при передаче персональных данных через сеть Интернет.

Какие организации могут получить доступ к моим персональным данным?

Доступ к персональным данным может быть предоставлен организациям, с которыми вы устанавливаете отношения, например, банкам, мобильным операторам, работодателям и прочим участникам рынка, с которыми вы заключаете договоры или предоставляете информацию. Также существует возможность несанкционированного доступа к данным, например, в случаях кибератак или утечки информации.

Как обнаружить и предотвратить утечку персональных данных?

Для обнаружения и предотвращения утечки персональных данных можно применять различные методы. Важно быть внимательным при распределении информации, не передавать личные данные на ненадежные ресурсы, следить за актуальностью программного обеспечения, использовать антивирусное программное обеспечение, регулярно проверять активность аккаунтов и банковских операций, а также устанавливать дополнительные меры безопасности, например, многофакторную аутентификацию.