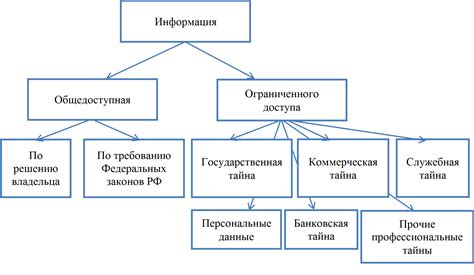

Современный мир информационных технологий предоставляет нам огромные возможности доступа к информации. Однако, с этими возможностями приходит и ответственность за безопасность и контроль доступа к нашим личным данным.

Каждый из нас имеет свои секреты, которые хранятся на электронных устройствах: от личных фотографий до финансовых данных. Иногда нам требуется поделиться этой информацией с определенными людьми, но при этом не всегда хотим, чтобы она стала общедоступной. Как же можно обезопасить свои данные и как настроить уровень их доступности?

В данной статье мы рассмотрим эффективные способы управления приватностью данных и ограничения закрытого доступа к ним. Независимо от того, являетесь ли вы бизнесменом, студентом или просто любителем чтения электронных книг, эти советы помогут вам защитить свои секреты от нежелательных глаз.

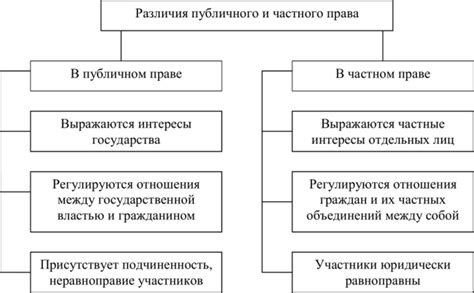

Основные концепции и различия между частным доступом и закрытым доступом к данным

Частный доступ относится к возможности ограничить доступ к определенным данным только для выбранных лиц или групп лиц. Это означает, что только авторизованные пользователи с определенными правами могут просматривать, редактировать или использовать эти данные. Частный доступ обеспечивает контроль и защиту информации, предотвращая ее распространение или неправильное использование.

Важным аспектом частного доступа является возможность установки различных уровней доступа в зависимости от роли пользователя или целей использования данных. Например, администратор базы данных может иметь полный доступ ко всем данным, в то время как обычный пользователь имеет ограниченный доступ только к части информации.

Закрытый доступ, с другой стороны, относится к запрету доступа к данным для всех неавторизованных лиц или групп лиц. В отличие от частного доступа, закрытый доступ действует принципиально, не распределяя доступ по разным уровням или ролям. Это может быть применено, когда данные являются чрезвычайно конфиденциальными или когда необходимо обеспечить максимальный уровень безопасности.

Важно понимать, что закрытый доступ препятствует не только просмотру или изменению данных, но и их обнаружению или даже существованию. Это означает, что для тех, кто не имеет правильных полномочий, эти данные будут недоступными, их наличие может быть абсолютно скрыто.

Таким образом, в отличие друг от друга, частный доступ обеспечивает ограничение доступа к данным на основе определенных правил и ролей пользователей, в то время как закрытый доступ полностью запрещает доступ к данным для установленных лиц или групп лиц.

Обзор основных понятий и терминологии

В данном разделе мы рассмотрим основные понятия и определения, связанные с ограничением и контролем доступа к данным. Мы изучим ключевые термины и их значения, что поможет нам лучше понять механизмы защиты данных и их конфиденциальности.

Прежде чем приступить к обзору, стоит отметить, что контроль доступа к данным является важным аспектом информационной безопасности. Функции ограничения доступа к данным помогают устанавливать правила, которые определяют, кто и с какими привилегиями будет иметь доступ к определенной информации.

Один из основных терминов, о котором стоит упомянуть, - это роль. Роль представляет собой набор разрешений или привилегий, которые определяют, какие действия пользователь может выполнять в системе.

Другим важным понятием является разрешение. Разрешение определяет, какие действия или операции разрешены или запрещены для конкретного пользователя или группы пользователей. Например, разрешение может разрешать пользователю только чтение данных, но запрещать изменение или удаление.

Группы пользователей - это сущности, объединяющие пользователей по определенным критериям, например, по должности, отделу или уровню доступа. Создание групп пользователей упрощает управление разрешениями и облегчает процесс распределения прав доступа.

Привилегии - это права, предоставляемые пользователю или группе пользователей, которые определяют дополнительные возможности или роли в системе.

В данном разделе мы рассмотрим и детализируем эти и другие ключевые понятия и определения, что позволит нам лучше понять и применять механизмы обеспечения безопасности данных.

Потенциальные угрозы для информации, связанной с приватным доступом и ограниченным получением данных

Существует ряд потенциальных угроз, с которыми сталкиваются данные, которые ограничены в доступе или имеют приватный статус. Возможность неправильного использования, несанкционированного доступа и утечки информации делает эту категорию данных особым образом уязвимой.

Факторы, которые представляют угрозу для таких данных, могут включать в себя недостаточную безопасность системы, небрежность пользователей, социальную инженерию, злоумышленников, несанкционированный физический доступ или вредоносные программы. Кроме того, нестабильность сети, уязвимые каналы связи и устаревшие системы могут усугубить риск.

Возможные последствия нарушения безопасности данных с приватным доступом и ограниченным получением могут быть серьезными. Это может привести к утере ценной информации, раскрытию конфиденциальных данных, нарушению частной жизни, финансовым потерям и ущербу репутации компании или отдельных лиц.

Поэтому поддержание подходящих мер безопасности, таких как шифрование данных, сложные пароли, ограничения доступа, системы мониторинга и современные методы защиты, является критически важным для защиты данных, связанных с приватным доступом и ограниченным получением.

Анализ возможных рисков и негативных последствий

В данном разделе предлагается провести всесторонний анализ потенциальных угроз и неблагоприятных последствий, связанных с изменением настроек доступа к данным, а также рассмотреть возможные варианты снижения рисков.

- Нарушение конфиденциальности информации: подобные манипуляции могут привести к разглашению и несанкционированному доступу к конфиденциальным данным, что может повлечь за собой серьезные последствия, включая утечку коммерческой тайны или личной информации клиентов.

- Потеря контроля над данными: ограничение доступа и изменение настроек могут привести к непредвиденным последствиям, таким как блокировка легитимных пользователей от необходимой информации или некорректное функционирование системы.

- Ухудшение безопасности системы: отключение или ограничение частного и закрытого доступа к данным может повысить уязвимость системы перед потенциальными атакующими, ведь такие действия могут нарушить баланс между доступностью и безопасностью.

- Юридические последствия: неправильная настройка доступа к данным может привести к нарушению различных законодательных норм и стандартов, что может повлечь за собой судебные и административные последствия, штрафы и утрату доверия клиентов и партнеров.

- Угроза репутации: любая несанкционированная публикация или утечка данных может сильно повлиять на репутацию организации, ведь такие события часто становятся объектом публичного интереса и критики.

В целях минимизации рисков и негативных последствий, необходимо тщательно оценить потенциальные угрозы и последствия, разработать стратегии защиты данных и целенаправленные меры предупреждения, а также проводить систематическую проверку и обновление настроек доступа с учетом современных требований и стандартов безопасности. Только так можно обеспечить эффективное управление доступом к данным и обеспечить безопасность цифровых ресурсов организации.

Инструменты и методы для обеспечения безопасности данных

В данном разделе мы рассмотрим различные средства и подходы для обеспечения конфиденциальности и защиты данных от несанкционированного доступа. Мы предложим вам некоторые полезные рекомендации, которые помогут вам создать безопасную и надежную среду для хранения и передачи информации.

- Аутентификация: механизмы для проверки подлинности пользователей и устройств.

- Авторизация: определение прав доступа для конкретных пользователей или групп пользователей.

- Шифрование: использование алгоритмов шифрования для защиты данных от несанкционированного доступа.

- Многофакторная аутентификация: использование комбинации различных факторов (пароль, биометрические данные и т. д.) для повышения уровня безопасности.

- Управление доступом: определение прав доступа на основе ролей и полномочий пользователей.

- Мониторинг и аудит: системы для отслеживания активности пользователей и обнаружения подозрительных действий.

- Бэкап и восстановление данных: регулярное создание резервных копий и возможность быстрого восстановления данных в случае их утери или повреждения.

- Обучение пользователей: проведение обучающих программ сотрудников по вопросам безопасности и соблюдения политик безопасности.

Использование этих инструментов и методов в сочетании позволит вам сделать данные доступными только для авторизованных пользователей, внедрить строгие политики безопасности и обеспечить защиту данных от угроз и утечек.

Обзор эффективных подходов и новейших технологий для обеспечения безопасности данных

В данном разделе мы рассмотрим современные подходы и инновационные технологии, которые позволяют защитить конфиденциальность и целостность данных, предотвратить и предупредить утечки информации, а также обеспечить ограниченный доступ только к уполномоченным лицам.

Процесс обеспечения безопасности данных становится все более сложным и требует постоянного обновления мер защиты в условиях постоянно развивающихся технологий и методов атак. В данном обзоре мы рассмотрим несколько перспективных подходов, включая использование криптографических методов, многофакторную аутентификацию, облачные технологии и искусственный интеллект в контексте обеспечения безопасности данных.

Одним из важнейших аспектов обеспечения безопасности данных является использование криптографических методов. Такие методы позволяют шифровать информацию и обеспечить ее конфиденциальность. Мы рассмотрим различные алгоритмы шифрования, включая симметричное и асимметричное шифрование, а также методы подписи и цифровые сертификаты.

На сегодняшний день безопасность данных невозможно представить без использования многофакторной аутентификации. Мы рассмотрим различные методы аутентификации, включая использование паролей, биометрических данных, одноразовых кодов и аппаратных аутентификаторов. Такой подход позволяет значительно повысить уровень защиты данных от несанкционированного доступа.

Облачные технологии также играют важную роль в обеспечении безопасности данных. Они позволяют сохранять информацию в защищенных центрах обработки данных, предоставлять ограниченный доступ к данным и обеспечивать их резервное копирование. Мы рассмотрим различные модели облачных вычислений и важные аспекты безопасности при использовании данной технологии.

Наконец, искусственный интеллект предоставляет новые возможности для обнаружения и предотвращения угроз безопасности данных. Алгоритмы машинного обучения позволяют анализировать большие объемы информации и выявлять аномальное поведение, которое может указывать на потенциальные уязвимости. Мы рассмотрим примеры использования искусственного интеллекта в области безопасности данных.

Этапы отключения личных привилегий для доступа к информации: руководство для пользователей

Существует несколько ключевых шагов, которые вы можете выполнить, чтобы исключить приватные полномочия, которые регулируют права доступа к определенным данным. Путем осуществления этих этапов, вы можете создать более анонимную и безопасную среду для обмена информацией.

- Изучите политику безопасности: Первым шагом является поиск и усвоение политики безопасности, действующей в вашей организации. Это даст вам понимание основных мер по обеспечению безопасности и защите данных.

- Обратитесь к администратору: Следующим шагом будет запросить помощи у администратора системы или IT-специалиста. Они смогут провести необходимые действия для изменения настроек и ограничения доступа к конкретным данным.

- Пересмотрите свои разрешения: Ближайший шаг - это пересмотреть свои текущие разрешения доступа и определить, какие из них можно изменить или отозвать. Это позволит вам снизить уровень доступа к вашей информации.

- Определите общие права доступа: Важным этапом будет определение общих прав доступа, которые вам необходимы для своего работы или совместной работы с другими пользователями. Устранение ненужных полномочий может помочь предотвратить несанкционированный доступ.

- Обратите внимание на возможные уязвимости: Проанализируйте систему на возможные уязвимости, которые могут быть использованы для получения несанкционированного доступа к ваши данным. Это поможет вам принять дополнительные меры для защиты информации.

- Повторите процесс при необходимости: Важно понимать, что изменение привилегий доступа - это непрерывный процесс. Повторяйте эти шаги регулярно, особенно когда у вас появляются новые требования или изменяется окружение вашей работы.

Следуя этим шагам, вы можете эффективно отключить личный доступ и ограничить доступ к данным, создавая более безопасное окружение для работы с информацией.

Управление приватностью информации: Пошаговая инструкция

В данном разделе мы представляем пошаговую инструкцию по эффективному управлению доступом к вашей личной информации. Мы рассмотрим различные методы и рекомендации по обеспечению контроля над вашими данными, дабы защитить их от нежелательного распространения.

Шаг 1: Определение важности информации

Перед тем, как приступить к управлению доступом к вашей личной информации, рекомендуется определить, какая именно информация является наиболее ценной и требует дополнительных мер защиты. Это поможет вам сосредоточиться на самых важных аспектах вашей приватности и эффективно ограничить доступ к ним.

Шаг 2: Выбор подходящих инструментов

Вторым шагом является выбор подходящих инструментов для управления доступом к вашей информации. Рассмотрите различные методы, такие как пароли, шифрование и двухфакторная аутентификация, и выберите те, которые наилучшим образом соответствуют вашим требованиям и потребностям.

Шаг 3: Создание сильных паролей

Один из важных аспектов управления доступом - это создание сильных паролей для ваших учетных записей. Используйте уникальные комбинации символов, цифр и букв, включая как прописные, так и строчные буквы. Избегайте использования личной информации или очевидных последовательностей символов.

Шаг 4: Регулярное обновление паролей

Чтобы обеспечить максимальную защиту своей информации, важно регулярно обновлять пароли. Устанавливайте новые пароли через определенные промежутки времени и избегайте повторного использования уже использованных паролей в различных учетных записях.

Шаг 5: Применение шифрования

Для защиты своей информации от несанкционированного доступа рекомендуется использовать шифрование данных. Шифрование помогает скрыть вашу информацию и сделать ее доступной только для вас или тех, кому вы предоставляете специальные ключи доступа.

Шаг 6: Включение двухфакторной аутентификации

Дополнительным уровнем защиты является включение двухфакторной аутентификации. При использовании этого метода вы будете требовать не только пароля для доступа к своей информации, но и дополнительного подтверждения, например, через аутентификационное приложение или SMS-код.

Следуя указанным выше шагам, вы сможете эффективно управлять доступом к вашей личной информации и обеспечить ее защиту от посторонних лиц.

Аспекты законодательства, касающиеся индивидуального доступа и ограничения закрытого доступа к информации

Раздел этой статьи посвящен важным аспектам правовой регламентации, касающейся индивидуального доступа к информации и мерам по ограничению закрытого доступа.

В эпоху информационных технологий и распространения цифровых данных, защита личной информации и контроль над закрытым доступом являются ключевыми задачами для организаций и государства. Приватность и безопасность данных стали неотъемлемой частью современного законодательства.

Безопасность и приватность данных регулируются специальными законодательными актами, определяющими правила использования, передачи и хранения информации. Важные аспекты законодательства включают определение прав пользователей на доступ к своей личной информации, правила защиты конфиденциальных данных, а также механизмы контроля и наказания за нарушение личной жизни и безопасности данных.

Одним из ключевых аспектов законодательства является возможность индивидуального доступа пользователей к своим персональным данным. Люди имеют право знать, какая информация о них собирается, обрабатывается и хранится, а также иметь возможность контролировать ее использование. Кроме того, законодательство устанавливает требования к обеспечению безопасности и конфиденциальности данных, чтобы предотвратить несанкционированный доступ или утечку информации.

Ограничение закрытого доступа к данным также является важной частью законодательства. Некоторые данные могут быть доступны только определенным лицам или группам в соответствии с применимыми правилами и лицензиями. Частный доступ обеспечивает сохранность и конфиденциальность важной информации, предотвращая ее распространение и злоупотребление. Законодательство устанавливает правила и меры контроля закрытого доступа, а также ответственность за нарушение этих правил.

Все эти аспекты законодательства направлены на обеспечение безопасности и контроля за использованием личной информации и ограничением закрытого доступа к данным. Исполнение этих правил играет важную роль в защите прав и интересов граждан, организаций и общества в целом.

Вопрос-ответ

Каким образом можно отключить частный доступ к данным?

Чтобы отключить частный доступ к данным, необходимо предпринять несколько шагов. Сначала нужно перейти в настройки приватности или безопасности вашего аккаунта в социальных сетях или на других платформах, где хранятся ваши данные. Затем отключите опцию "частный доступ" или "приватность" и сохраните изменения. Теперь данные станут доступными для общего пользования.

Каким образом ограничить закрытый доступ к данным?

Для ограничения закрытого доступа к данным существуют несколько способов. Один из них - создать пароль или пин-код для доступа к вашим данным и использовать его при каждом входе. Также можно настроить двухфакторную аутентификацию, которая потребует от вас вводить код, полученный по SMS или через приложение при каждой попытке входа. Таким образом, только вы сможете получить доступ к своим данным.

Какие есть способы ограничить частный доступ к моим личным фотографиям?

Существует несколько способов ограничить частный доступ к вашим личным фотографиям. Во-первых, вы можете создать альбом и установить на него приватность, чтобы только определенные люди имели доступ к этим фотографиям. Во-вторых, вы можете пригласить конкретных пользователей просматривать ваши фотографии, предоставив им специальную ссылку или пароль. И, наконец, вы можете сохранить фотографии на защищенном сервере или хранилище данных, где они будут доступны только вам.

Как можно отключить частный доступ к моим личным сообщениям?

Для отключения частного доступа к вашим личным сообщениям вам следует зайти в настройки конфиденциальности вашего аккаунта и изменить параметры приватности сообщений. Выберите опцию "публичные сообщения" или "доступ для всех" и сохраните изменения. После этого все ваши сообщения будут видны и доступны для просмотра любым пользователям.

Каким образом можно отключить частный доступ к данным?

Для отключения частного доступа к данным необходимо воспользоваться настройками безопасности в соответствующей программе или системе. В большинстве случаев, есть возможность установить права доступа для разных пользователей или групп пользователей. Чтобы отключить частный доступ, необходимо убрать галочки или установить настройки на "открытый доступ" для всех.