Мгновенное освобождение экрана от защищенной информации

В современном цифровом мире, где непрерывное взаимодействие с информацией стало неизбежностью, мы сталкиваемся с ситуациями, когда требуется быстро избавиться от защищенного содержимого на наших устройствах. Внезапный доступ к конфиденциальным данным или чувствительной информации может вызвать серьезные последствия, поэтому умение эффективно и незаметно удалить эту информацию является неотъемлемым навыком.

Что же делать, если у нас нет времени на изучение сложных инструкций или использование специального программного обеспечения? Здесь на помощь приходят простые и надежные методы, которые могут быть использованы без лишнего головной боли. Необходимо заметить, что эти приемы требуют аккуратности и внимания, чтобы не вызывать внимание окружающих и полностью удалить следы защищенного контента.

В данной статье мы рассмотрим несколько незамысловатых, однако эффективных способов быстрого удаления защищенного содержимого с различных устройств, чтобы вы могли оставаться в безопасности и сохранить конфиденциальность вашей информации.

Надежные практики удаления защищенного контента: передовые решения

Систематический подход

Один из наиболее эффективных способов удаления защищенного контента – это систематическое применение определенных процедур и строгая последовательность действий. Последовательность этих шагов зависит от характера контента и уровня его защищенности, однако ключевыми составляющими такой системы являются анализ данных, отслеживание и управление доступом, а также безопасное и окончательное удаление.

Криптографические методы

Для удаления секретной информации, криптографические методы являются незаменимыми. Применение алгоритмов шифрования, хэширования и других криптографических принципов позволяют обеспечить надежность и гарантированность удаления даже самой защищенной информации. При этом следует уделять внимание выбору подходящих алгоритмов, ключей и параметров шифрования в соответствии с требуемым уровнем защиты.

Физическое уничтожение

В случаях, когда содержимое требует особого внимания и уровня защиты, физическое уничтожение является неотъемлемым этапом удаления. Это может включать уничтожение носителей информации, физическое разрушение систем и оборудования, а также использование специализированных устройств и методов, гарантирующих полное уничтожение предыдущих данных.

Безопасное перезаписывание данных

Если удаление защищенного контента не требует его полного физического уничтожения, безопасное перезаписывание данных может быть эффективным вариантом. В процессе перезаписывания предыдущих данных информация заменяется на случайные байты или шаблоны, делая ее невосстановимой. Количественное количество проходов перезаписи должно быть определено в соответствии с требованиями безопасности конкретной ситуации.

Выбор и комбинация различных методов удаления контента с повышенной защищенностью зависит от ситуации и акцентируется на обеспечении надежности и эффективности процесса. Тщательное планирование и строгое соблюдение процедур помогут вам успешно удалить защищенное содержимое, минимизируя риски и обеспечивая соблюдение соответствующих нормативных актов и требований безопасности.

Первые шаги перед удалением: основные этапы

Когда речь заходит о удалении защищенного содержимого, необходимо соблюдать определенные шаги, чтобы гарантировать безопасность и эффективность процесса. Первоначальные этапы обеспечивают правильную подготовку и минимизацию потенциальных рисков.

Первым важным шагом является осведомление о правовых аспектах, связанных с удалением защищенного содержимого. Необходимо разобраться в законодательстве и политиках, чтобы быть уверенным в правомерности процесса, а также избежать юридических проблем в будущем.

Далее следует провести детальный анализ содержимого, которое планируется удалить. Важно определить его объем, структуру и хранение, чтобы правильно спланировать процесс удаления. Также необходимо учитывать возможные связанные данные, которые могут быть затронуты в результате удаления.

После анализа следует разработать стратегию удаления, учитывая особенности и требования содержимого. Важно определить методы и инструменты, которые будут использоваться для удаления защищенного материала, а также произвести оценку необходимых ресурсов и времени на выполнение задачи.

Одним из ключевых этапов перед удалением защищенного содержимого является разработка плана обеспечения безопасности данных. Это включает в себя определение мер безопасности, которые будут применяться во время удаления, а также установку ограничений доступа и контроля за процессом.

Наконец, перед началом удаления необходимо провести тестирование и отладку процесса, чтобы убедиться в его работоспособности и эффективности. В случае обнаружения ошибок или проблем, их следует исправить, чтобы предотвратить потенциальные негативные последствия.

Применение специализированного программного обеспечения

Технологии и инструменты разработки программного обеспечения постоянно совершенствуются, чтобы удовлетворить все более сложные требования безопасности и эффективности. Специализированное программное обеспечение для удаления защищенного содержимого является результатом этого прогресса. Оно создано для работы с различными типами данных, позволяет выполнять операции удаления на уровне файловой системы, производить уничтожение физических носителей и применять алгоритмы шифрования для обеспечения надежности процесса.

Кроме основной функциональности удаления, специализированное программное обеспечение может предлагать и другие полезные возможности. Это может быть поиск и удаление метаданных, параноидальный режим удаления, обеспечение цифровой подписи для подтверждения удаления и другие дополнительные инструменты, ускоряющие и упрощающие процесс.

Использование специального программного обеспечения позволяет качественно и безопасно решить вопрос безвозвратного удаления защищенного контента. Благодаря широким функциональным возможностям и высокой степени настраиваемости, эти программы способны удовлетворить потребности в удалении данных на различных уровнях конфиденциальности и гарантировать, что эти данные не могут быть восстановлены или использованы нежелательным образом.

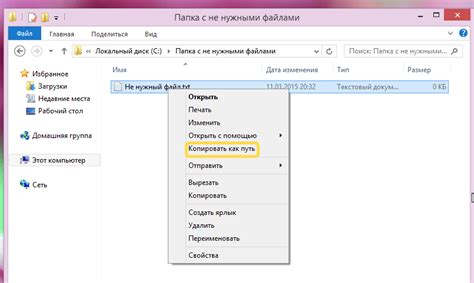

Удаление файлов и папок через командную строку

В этом разделе мы рассмотрим эффективные способы удаления файлов и папок на вашем компьютере с использованием командной строки. Удаление через командную строку может быть полезным в различных ситуациях, например, когда нужно удалить большое количество файлов или когда не удается удалить файлы обычным способом.

Один из самых простых способов удаления файлов и папок через командную строку - использование команды "rm" (remove) в ОС Linux или "del" (delete) в ОС Windows. Например, чтобы удалить файл "file.txt" в ОС Linux, вам достаточно ввести команду "rm file.txt". В ОС Windows команда будет выглядеть так: "del file.txt".

Если вы хотите удалить все файлы в определенной папке, вы можете использовать команду "rm -r" в ОС Linux или "rmdir /s /q" в ОС Windows. Например, чтобы удалить все файлы в папке "documents" в ОС Linux, вам нужно выполнить команду "rm -r documents". В ОС Windows команда будет выглядеть так: "rmdir /s /q documents".

Кроме того, существуют и другие полезные команды для удаления файлов и папок через командную строку. Например, команда "find" в ОС Linux позволяет найти и удалить файлы с определенным именем или расширением. В ОС Windows такую функциональность обеспечивает команда "dir".

Важно помнить, что при использовании командной строки для удаления файлов и папок необходимо быть осторожным, так как удаленные данные не могут быть восстановлены. Поэтому перед выполнением команды убедитесь, что вы выбрали правильные файлы и папки для удаления.

Физическое устранение данных: механизмы избавления от информации

Физическое удаление данных основывается на использовании различных физических процессов и материалов. Это может быть механическое разрушение, воздействие высоких температур, химические реакции или использование специальных устройств и оборудования.

Одним из распространенных методов является уничтожение данных путем физического разрушения носителя информации. Это может быть физическое разбивание, истерзание, повреждение или расплавление носителя, что делает невозможным восстановление информации.

Температурное воздействие также используется для физического удаления данных. Высокие температуры способны повредить структуру носителя информации, вызывая его деформацию, расплавление или даже ожоги. При этом данные становятся нечитаемыми и невосстановимыми.

Химическое уничтожение данных основано на использовании химических веществ, способных разложить и разрушить носитель информации. Это могут быть кислоты, растворители или другие агенты, которые обладают способностью разрушать химическую связь носителя и, таким образом, уничтожать данные.

Существуют специальные устройства и оборудование, разработанные для физического удаления данных, такие как магнитные долота, резаки, пресс-шредеры или печи для переработки электроники. Они позволяют проводить промышленный масштабный процесс физического устранения информации, обеспечивая высокую эффективность и надежность.

Обеспечение соблюдения актуальных мер безопасности и сохранение конфиденциальности данных

Раздел посвящен важности соблюдения актуальных мер безопасности и обеспечению конфиденциальности содержимого. В современном информационном обществе защита данных стала одним из основных приоритетов. Нарушение безопасности и утечка конфиденциальной информации могут иметь серьезные последствия для компаний и частных лиц. В данном разделе представлены рекомендации и методы, которые помогут обеспечить безопасность данных и сохранить их конфиденциальность.

- Использование надежных паролей

- Обновление системы и программного обеспечения

- Регулярное резервное копирование данных

- Защита сетевого соединения

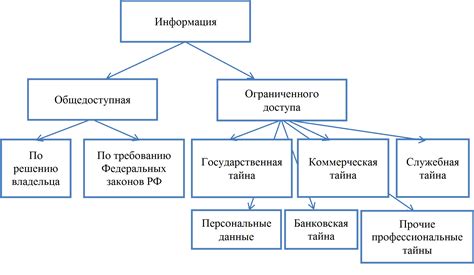

- Ограничение доступа к информации

- Обучение сотрудников основам безопасности

- Мониторинг активности и обнаружение аномалий

Использование надежных паролей является первым и важным шагом в обеспечении безопасности данных. Следует использовать пароли, которые сложно угадать и состоят из комбинации букв, цифр и специальных символов. Регулярное обновление паролей также является необходимым.

Обновление системы и программного обеспечения помогает исправить уязвимости и недостатки, которые могут быть использованы злоумышленниками для несанкционированного доступа к данным. Поэтому регулярное обновление является важным шагом в обеспечении безопасности данных.

Осуществление регулярного резервного копирования данных защищает от потери информации в случае физического повреждения или удаления содержимого. Важно создавать подробные резервные копии и хранить их в надежном месте.

Защита сетевого соединения позволяет предотвратить несанкционированный доступ к данным, перехват информации или атаки на систему. Использование защищенных протоколов и шифрования данных способствуют обеспечению безопасности сети.

Ограничение доступа к информации ограничивает количество лиц, которые могут получить доступ к конфиденциальным данным. Необходимо определить роли и права доступа для каждого сотрудника в соответствии с принципом наименьших привилегий.

Обучение сотрудников основам безопасности помогает предотвратить случайные ошибки, такие как открытие вредоносных ссылок или приложений. Регулярные тренинги и обновление информации о современных угрозах помогают повысить осведомленность и ответственность сотрудников.

Мониторинг активности и обнаружение аномалий помогают выявить подозрительные активности и необычные события, которые могут свидетельствовать о нарушении безопасности или утечке информации. Постоянный мониторинг позволяет быстро реагировать на инциденты и предотвращать их дальнейшее развитие.

Вопрос-ответ

Какие способы существуют для быстрого удаления защищенного содержимого?

Существует несколько эффективных способов быстрого удаления защищенного содержимого. Один из них - использование специализированных программных инструментов, которые позволяют безопасно и надежно удалять данные с компьютера или других устройств. Также можно воспользоваться шифрованием и последующим удалением файлов, что предотвратит их восстановление. Еще одним способом является перезапись данных специальными алгоритмами, делающими их нечитаемыми для восстановления.

Какое программное обеспечение можно использовать для быстрого удаления защищенного содержимого?

Для быстрого удаления защищенного содержимого можно использовать различные программные инструменты. Некоторые из них - Eraser, CCleaner, Secure Erase и BCWipe. Они позволяют безопасно удалять файлы и папки с компьютера, осуществлять перезапись данных, а также очищать следы после удаления. Важно выбирать программу, которая поддерживает соответствующие алгоритмы и методы удаления, чтобы быть уверенным в полной безопасности удаления информации.

Что такое шифрование и как оно может помочь в удалении защищенного содержимого?

Шифрование - это процесс преобразования данных в непонятный для всех, кроме авторизованных пользователей, вид. Если файлы зашифрованы, то к ним не может получить доступ никто, кроме тех, кто имеет соответствующий ключ шифрования. Предварительное шифрование файлов и последующее их удаление гарантируют, что их содержимое будет недоступно для восстановления. Для удаления шифрованных файлов может потребоваться удаление или вычищение ключей, чтобы полностью исключить возможность их восстановления.

Можно ли восстановить удаленное защищенное содержимое?

Восстановление удаленного защищенного содержимого зависит от использованных методов удаления и степени защиты данных. Если файлы были перезаписаны специальными алгоритмами, то восстановление будет практически невозможным. Однако, в случае, если удаление проводилось несколько итераций назад или не использовалось надежное шифрование, возможно восстановление данных при помощи специализированных программ или сервисов для восстановления информации. Поэтому следует быть внимательным и использовать надежные методы удаления, чтобы избежать возможности восстановления ценных данных.

Какие способы можно использовать для быстрого удаления защищенного содержимого?

В статье представлены следующие эффективные способы удаления защищенного содержимого: использование специальных программных инструментов, перезаписывание данных несколько раз, использование магнитных полей или физического уничтожения носителя информации.